筑牢网络防御阵地至关重要,多重屏障的建立犹如层层铠甲,为系统提供全方位的保护。

1. 防火墙:守卫网络入口,抵御不法访问

防火墙如同网络的门卫,限制非授权访问,监控所有进出网络的流量,及时识别并阻断可疑行为。

2. 入侵检测系统(IDS):主动出击,检测异常攻击

IDS如同网络侦察兵,不断扫描网络流量,寻找可疑模式或特征,及时发现并报告潜在攻击。

3. 入侵防御系统(IPS):快速响应,拦截恶意流量

IPS比IDS更进一步,不仅检测异常,还主动拦截恶意流量,阻止攻击者利用漏洞发起攻击。

4. 网络访问控制(NAC):严格授权,防范越权访问

NAC对网络设备和用户进行严格认证,确保只有授权人员才能访问网络资源,有效缩小攻击面。

5. 网络分段:隔离网络区域,限制攻击扩散

网络分段将网络划分为多个隔离区域,限制不同区域之间的通信,一旦某区域遭到攻击,可以有效阻止其扩散到其他区域。

抵御CC攻势:化解流量洪水,守护网络稳定

CC攻击旨在通过发送海量流量淹没目标网络,导致服务中断。防御CC攻势有以下策略:

6. CC防护设备:专业过滤,抵御恶意流量

专用的CC防护设备部署在网络边界,可通过流量分析和清洗,过滤恶意流量,保护网络免受CC攻击。

7. 云端CC防护服务:弹性扩容,应对大规模攻击

云端CC防护服务提供弹性的网络资源,当遭受大规模CC攻击时,可快速扩容,分散攻击流量,确保网络稳定。

8. 流量清洗技术:识别并过滤恶意流量

流量清洗技术在网络边界进行流量分析,识别并过滤恶意流量,防止其进入网络内部。

9. 智能路由:优化流量分配,缓解攻击压力

智能路由技术根据网络流量特征,动态调整路由策略,优化流量分配,缓解CC攻击带来的网络拥塞。

捍卫数据安全:加密守护,隐私无忧

数据安全是网络安全的重中之重,加密技术是保护数据隐私的关键手段:

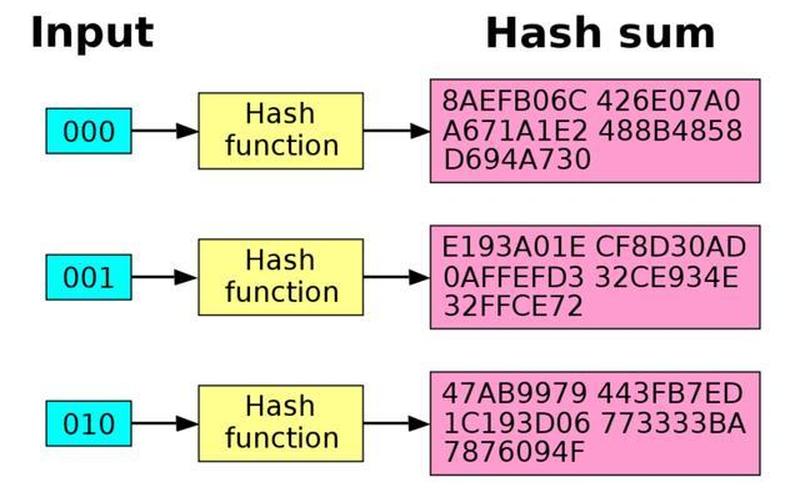

10. 数据加密:保护敏感信息,防范数据泄露

数据加密通过算法将敏感信息转换成无法识别的密文,有效保护数据在传输和存储过程中的安全。

11. 密钥管理:安全保管,防止密钥泄露

密钥管理是数据加密的关键,安全保管密钥,防止密钥泄露至关重要,采用多种安全措施确保密钥安全。

12. 身份认证:严格验证,杜绝未授权访问

身份认证机制验证用户的身份,防止未授权人员访问敏感数据,采用多因素认证等方式加强身份验证安全性。

13. 访问控制:细粒度授权,最小化攻击面

访问控制机制根据用户权限授予不同级别的访问权限,最小化攻击面,防止攻击者未授权访问敏感数据。

14. 数据备份:灾难恢复,确保数据不丢失

数据备份是数据安全的重要保障,定期将重要数据备份到异地或云端,确保数据在灾难发生时不丢失。

15. 安全审计:定期检查,发现潜在漏洞

网络安全审计定期对网络和系统进行安全检查,发现潜在漏洞,及时采取措施修复,提高网络防御能力。

16. 安全意识培训:提升警惕,防范网络陷阱

安全意识培训提高员工对网络安全的意识,教育员工识别和防范网络陷阱,有效减少人为安全风险。

17. 应急响应计划:快速反应,处置网络事件

完善的应急响应计划定义了网络安全事件发生时的响应流程,确保快速、有效地处置网络安全事件,最大程度减少损失。

18. 持续安全监控:24/7守护,实时应对威胁

持续的安全监控系统24/7监控网络安全状况,实时发现威胁,及时预警并响应,保障网络安全。

19. 与安全厂商合作:专业技术,提升防御能力

与专业的网络安全厂商合作,获取最新的安全技术和威胁情报,提升网络防御能力,应对不断变化的安全威胁。

20. 定期安全评估:全面排查,优化防御体系

定期进行安全评估,全面排查网络安全隐患,优化防御体系,确保网络防御阵地固若金汤。