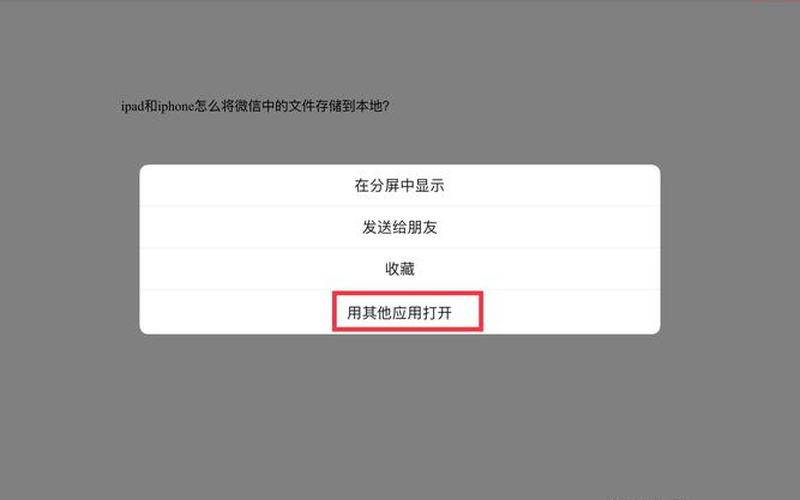

本篇文章给大家谈谈disable_functions,以及disable_functions 绕过对应的知识点,希望对各位有所帮助,不要忘了收藏本站喔。

本文目录一览:

一些需要禁用的PHP危险函数(disable_functions)

1、ini_alter()功能描述:是 ini_set()函数的一个别名函数,功能与 ini_set()相同。具体参见 ini_set()。危险等级:高 ini_set()功能描述:可用于修改、设置 PHP 环境配置参数。

2、如果确实需要该测试信息,在测试时使用,测试完毕后将该文件删除掉。

3、可以关闭的,影响不大~以下设置不影响速度的,可以考虑~(6) 关闭危险函数 如果打开了安全模式,那么函数禁止是可以不需要的,但是我们为了安全还是考虑进去。

4、我知道的一些防止漏洞的有:对表单数据做过滤,验证。最好不要用eval函数,防止php脚本注入。php.ini配置里面有个安全的配置给打开。

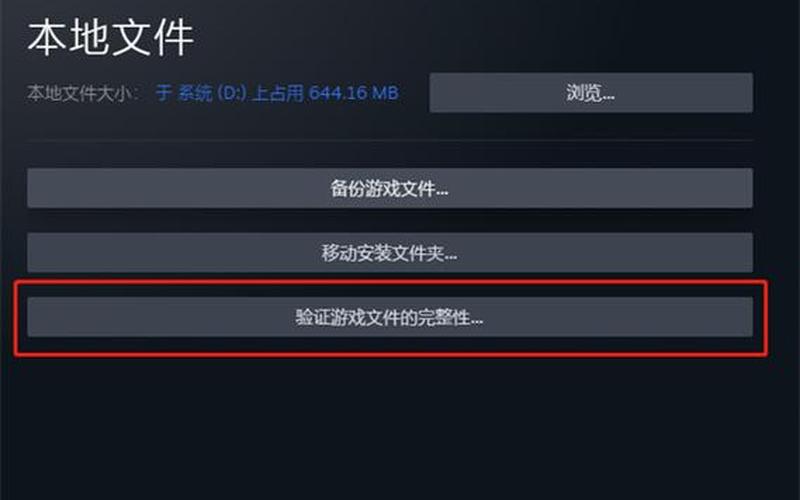

5、能使用脚本解决的工作,不要调用其他程序处理。尽量少用执行命令的函数,并在disable functions中禁用之。对于可控点是程序参数的情况,使用escapeshellcmd函数进行过滤。

6、设置了safe_mode以后,所有命令执行的函数将被限制只能执行php.ini里safe_mode_exec_dir指定目录里的程序,而且shell_exec、`ls -l`这种执行命令的方式会被禁止。

linux系统下怎么预防php木马

现在我给大家讲一下在linux下如何预防php木马。首先修改httpd.conf,如果你只允许你的php脚本程序在web目录里操作,可以修改httpd.conf文件限制php的操作路径。

如果要在安全模式下包含某些公共文件,其实一般php脚本中包含文件都是在程序自己已经写好了,这个可以根据具体需要设置。

可以装个服务器安全狗进行扫描查杀下,将文件目录保护功能设定到网站所在的目录下,禁止创建畸形文件等。

如何启用phpinfo函数

1、重启apache就能实现启用phpinfo()函数了。

2、使用浏览器查看很简单,:只需要在网站目录创建一个PHP文件,使用上面提到的phpinfo()函数,如:1:?php 2:phpinfo();3:? 然互在浏览器中输入此文件路径即可查看。

3、这句话的意思是说,你调用了一个没有定义的函数info(),并且这个函数是在phpinfo()文件下的,找找这个文件中有没有这个函数。

4、php Phpinfo();? 使用phpsersion()函数,这个函数的原型是string phpversion(void);返回的一个string,本函数是返回php版本信息,创建一个php文件,输入以下代码,就可以在浏览器中看到返回的php的版本信息了。

5、在linux环境下,用静态安装的方式,在configure时加多一项 --with-iconv就可以了,phpinfo看得到iconv的项。

6、.html后缀的文件是添加不了 ?php phpinfo()?的,因为.html后缀的文件不会经过php编译器解析。你可以将index.html更名为index.php,再添加以上代码就行了。

php调用shell的方法技巧

1、\x0d\x0a\x0d\x0a可以用system(),exec(),passthru()这三个函数实现\x0d\x0a虽然这三个命令都能执行linux系统的shell命令,但是其实他们是有区别的:\x0d\x0a system() 输出并返回最后一行shell结果。

2、system() 输出并返回最后一行shell结果。exec() 不输出结果,返回最后一行shell结果,所有结果可以保存到一个返回的数组里面。passthru() 只调用命令,把命令的运行结果原样地直接输出到标准输出设备上。

3、在交互式shell里,你可以使用 tab 键对函数名,内置变量,类名,静态方法等进行自动补全操作。需要注意的是,Interactive Shell 和 Interactive Mode 并不是一个东西,尽管名称和功能都很相似。

4、描述:sh 命令调用缺省 shell 并使用它的语法和标志。链接到 /usr/bin/sh 路径的 shell 是缺省的 shell。